A guerra cibernética não é sobre ataque. Não é sobre defesa. Não é sobre hackers, vírus ou computadores.

Ela é sobre quem controla o tempo da decisão em sistemas complexos.

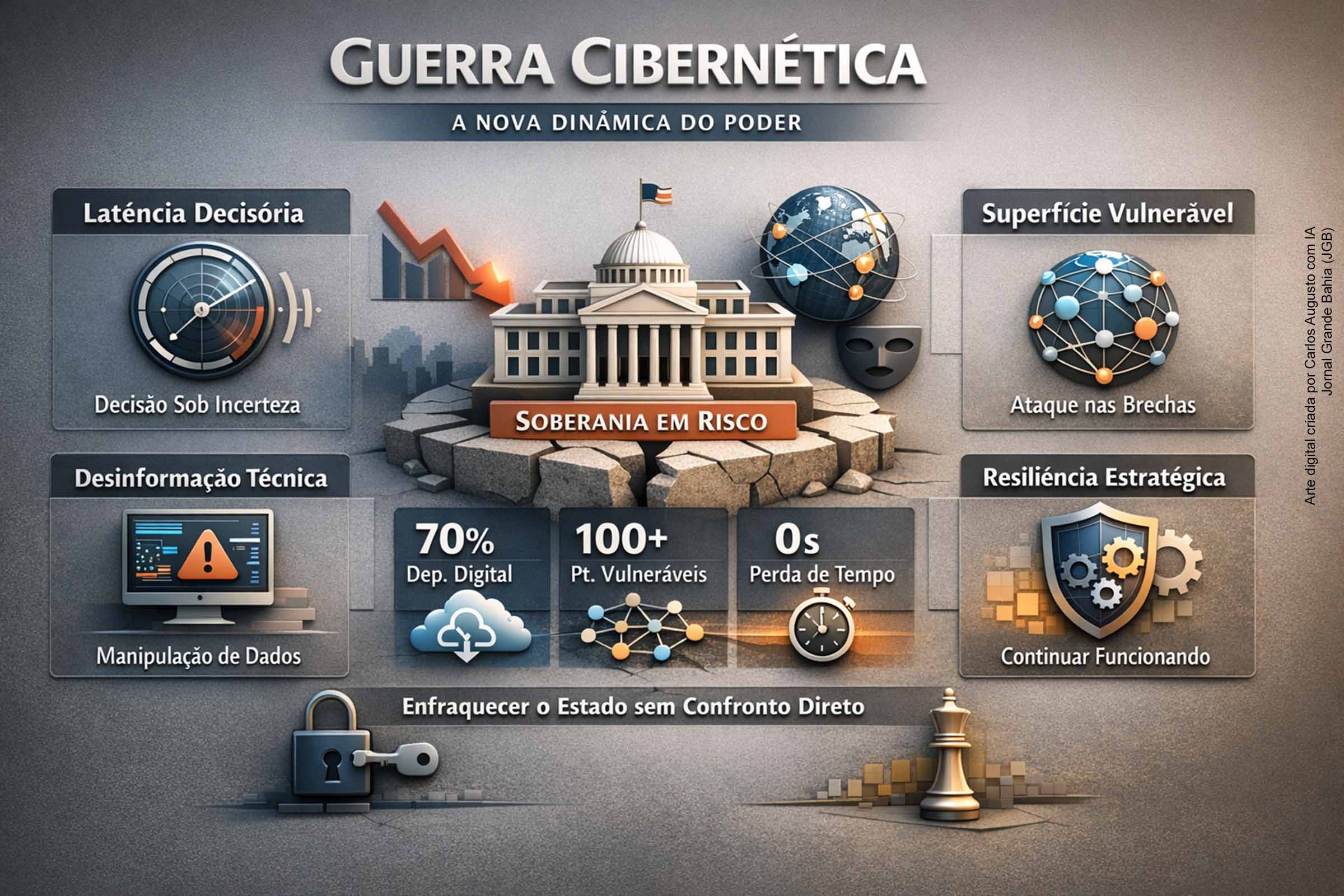

Todo o resto — tecnologia, normas, operações, discursos — é derivado dessa realidade central. Estados perdem poder hoje não quando seus sistemas caem, mas quando demoram demais para entender o que está acontecendo. A derrota moderna não é a destruição. É a latência. É o atraso. É a hesitação institucional diante de informações contraditórias. A guerra cibernética é a arte de produzir esse atraso no adversário enquanto se reduz o próprio. É aqui que o pensamento estratégico clássico encontra o século XXI, porque, como já intuía Clausewitz, a guerra é antes de tudo um problema de decisão sob incerteza.

Na madrugada em que as centrífugas iranianas começaram a falhar, ninguém percebeu que uma guerra estava em curso. Não houve explosões, não houve invasão, não houve comunicado oficial. Engenheiros trocaram peças. Técnicos ajustaram parâmetros. Relatórios administrativos foram preenchidos com linguagem neutra. O que ninguém percebeu, durante meses, foi que o sistema estava funcionando exatamente como projetado, mas segundo uma lógica externa. Os sensores mentiam. As interfaces exibiam normalidade enquanto o equipamento se degradava. O sistema não caiu. Ele enganou seus próprios operadores. Esse episódio resume a essência da guerra cibernética moderna e ajuda a entender por que Thomas Rid afirma, com razão, que aquilo que chamamos de “cyber war” raramente é guerra no sentido clássico, mas algo mais ambíguo, persistente e politicamente sofisticado.

A primeira coisa que é preciso compreender é que a guerra cibernética é estrutural, não episódica. Ela não começa quando sistemas são comprometidos. Ela começa quando o Estado se torna dependente de infraestruturas digitais complexas que ninguém, em posição de comando político, compreende integralmente. O conflito surge quando a soberania passa a depender de processos técnicos opacos, automatizados e distribuídos. A partir daí, o Estado governa sobre um terreno que já não controla plenamente. Lucas Kello descreveu essa condição com precisão ao falar de uma zona permanente entre paz e guerra, um estado de “não paz”, no qual o conflito é constante, mas raramente declarado.

A guerra clássica busca destruir capacidades. A guerra cibernética busca desorganizar processos. Capacidades são visíveis, mensuráveis e substituíveis. Processos são invisíveis, interdependentes e frágeis. Um Estado pode perder um sistema e se recuperar. Mas quando perde a capacidade de confiar nos fluxos de informação que alimentam decisões, começa a errar de forma cumulativa. A derrota moderna não é um evento. É um acúmulo de decisões ruins tomadas em boa-fé. Martin Libicki insistiu nesse ponto durante anos: no ciberespaço, não se gera força, exploram-se vulnerabilidades, e os efeitos raramente são permanentes, mas quase sempre desorganizadores.

Esse é o primeiro pilar técnico da guerra cibernética: integridade informacional.

Não se trata de disponibilidade. Um sistema pode estar ativo e ainda assim ser inútil se os dados que fornece forem falsos, manipulados ou inconsistentes. Os ataques mais sofisticados não derrubam sistemas. Eles mantêm os sistemas operando de forma enganosa. O operador acredita. O gestor confia. O decisor age. E erra. O erro ocorre dentro da normalidade operacional. Essa é a perfeição do ataque cibernético.

Para entender por que isso é possível, é preciso compreender como os Estados modernos realmente funcionam. Eles operam sobre arquiteturas digitais altamente complexas, compostas por camadas acumuladas ao longo de décadas: softwares novos sobre hardwares antigos, protocolos industriais criados antes da internet, integrações improvisadas para ganho de eficiência, terceirizações profundas, dependência de fornecedores globais. Nenhuma autoridade central compreende o sistema inteiro. Cada órgão domina sua parte. O todo existe apenas no papel. Essa fragmentação cria aquilo que Libicki descreveu como um terreno “sem entrada forçada”, no qual o sistema é vulnerável não porque é fraco, mas porque é complexo demais para ser plenamente governado.

Essa fragmentação cria o segundo pilar técnico: superfície de ataque sistêmica.

A superfície de ataque não é o servidor exposto. É a soma de todas as dependências invisíveis: cadeias de fornecimento, bibliotecas de código, atualizações automáticas, prestadores de serviço, integrações logísticas, softwares adquiridos como solução pronta. Quanto mais eficiente e conectado o Estado, maior sua superfície de ataque. Esse é o paradoxo central do poder digital: eficiência sem comando político integrado gera vulnerabilidade estratégica.

É nesse contexto que surge uma das técnicas mais decisivas da guerra cibernética contemporânea: o comprometimento da cadeia de fornecimento. Em vez de atacar diretamente o Estado, o adversário compromete um fornecedor confiável. Um software de atualização. Um serviço terceirizado. Um componente aparentemente neutro. O acesso ocorre por herança de confiança. O sistema do Estado abre a porta com sua própria chave. Não há invasão. Há cooperação involuntária. A soberania digital passa a depender do elo mais frágil da cadeia produtiva. Aqui, a intuição de Nye sobre interdependência e poder torna-se concreta: quanto mais interdependente, mais vulnerável se torna o sistema político que não governa essa interdependência.

Mas a guerra cibernética não é improviso. Ela obedece a método. Aqui entra o terceiro pilar técnico: a cadeia de ataque, a chamada kill chain. Toda operação séria segue uma sequência disciplinada: reconhecimento silencioso, acesso inicial, escalada de privilégios, movimento lateral, persistência, comando e controle e, apenas se politicamente útil, a execução do efeito. O ataque visível é o último elo da cadeia. Quem reage apenas a ele já perdeu todas as etapas anteriores. Estados eficazes no ciberespaço não buscam impacto imediato. Buscam tempo invisível dentro do sistema adversário.

Esse tempo invisível é poder. Ele permite observar rotinas, mapear gargalos, entender como decisões são tomadas em crise. Permite antecipar reações. Permite escolher quando não atacar, que é frequentemente a decisão mais inteligente. O verdadeiro poder cibernético não está em desligar sistemas, mas em saber exatamente quando deixá-los ligados.

Isso explica por que a espionagem cibernética é estrategicamente mais relevante do que a sabotagem. Espionar não é roubar segredos. É compreender o funcionamento íntimo do Estado adversário. Dados isolados não valem nada. Valor estratégico está em padrões, ciclos e previsibilidade. Soberania hoje é antecipação.

Quando a sabotagem ocorre, ela raramente visa destruição permanente. Ela mira sistemas industriais e infraestruturas críticas. Esses sistemas foram projetados para estabilidade, não para segurança. A guerra cibernética explora essa suposição obsoleta. O objetivo não é colapso espetacular. É indução de erro operacional. Manipular sensores. Alterar leituras. Criar discrepâncias entre o que o operador vê e o que a máquina faz. O dano é funcional, não cinematográfico. E exatamente por isso, politicamente eficaz.

Tudo isso converge para o conceito central que governa a guerra cibernética: latência decisória. A guerra cibernética não busca destruir o Estado. Busca alongar o tempo entre percepção, compreensão e ação. Cada segundo adicional de dúvida é vitória silenciosa do adversário. Estados não perdem guerras cibernéticas porque seus sistemas caem, mas porque decidem tarde demais ou decidem errado tentando decidir rápido.

Esse fenômeno é agravado por outro fator estrutural: atribuição ambígua. No ciberespaço, saber quem atacou raramente é imediato, conclusivo ou politicamente útil. Essa ambiguidade não é defeito. É vantagem estratégica. Ela paralisa respostas automáticas e amplia o risco de erro político.

Daí decorre uma consequência fundamental: a dissuasão clássica não funciona plenamente no ciberespaço. A guerra cibernética não é contida pelo medo da punição, mas pela frustração do efeito. O Estado que continua funcionando sob pressão vence sem retaliar.

Aqui entra o conceito decisivo que poucos líderes aceitam: resiliência estratégica.

Resiliência não é tecnologia. É arquitetura institucional. É clareza de comando. É capacidade de decidir mesmo com informação imperfeita. No ciberespaço, continuar funcionando é vencer.

Outro erro recorrente é militarizar excessivamente o problema. Coordenação interinstitucional é defesa nacional.

Mas há um limite que ninguém pode ignorar: a guerra cibernética atravessa a sociedade. Um Estado pode proteger suas infraestruturas e ainda assim perder a guerra se sua sociedade for cognitivamente vulnerável. Por isso, uma sociedade consciente é a camada mais profunda da defesa nacional.

Tudo isso conduz a um veredito incontornável:

- A guerra cibernética não busca destruir o inimigo. Busca cansá-lo.

- Não vence por colapso. Vence por erro acumulado.

- Não derrota exércitos. Derrota processos.

- Não derruba Estados. Faz com que governem pior do que seus adversários.

Ela é a arte de exercer poder sem assumir autoria, de produzir efeito sem assumir responsabilidade, de vencer sem proclamar vitória.

No mundo contemporâneo, quem perde a capacidade de decidir com clareza perde poder, mesmo mantendo território, bandeira e exército.

Essa é a guerra do nosso tempo. Silenciosa. Técnica. Persistente. E decisiva.

*Zilan Costa e Silva, advogado e professor.

Deixe um comentário